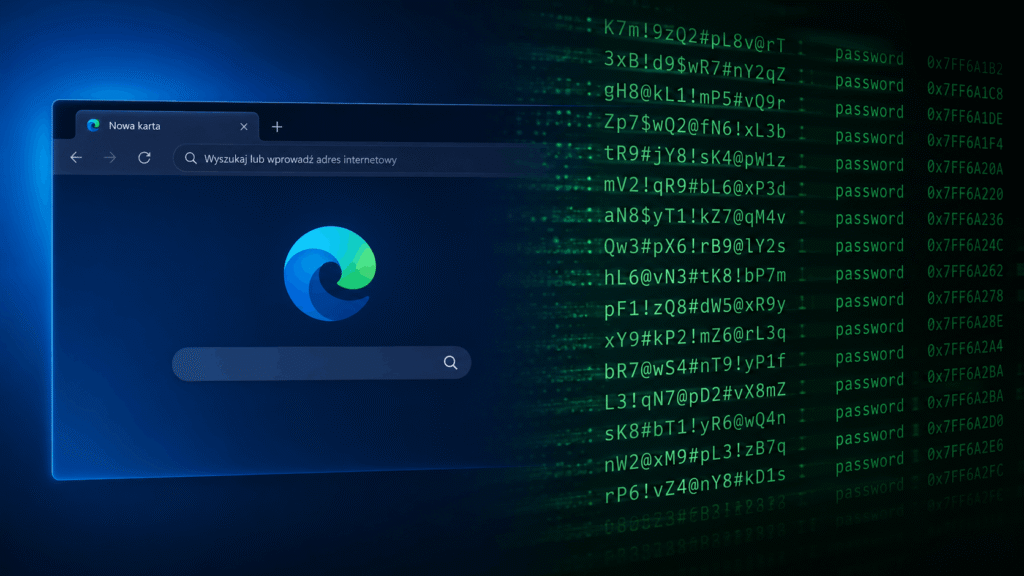

Microsoft Edge trzyma hasła w pamięci jako plaintext. To nie błąd, a decyzja projektowa

Badacze bezpieczeństwa zwrócili uwagę na sposób, w jaki Microsoft Edge zarządza zapisanymi hasłami. Okazuje się, że mogą one trafiać do pamięci w formie niezaszyfrowanej i pozostawać tam przez całą sesję przeglądarki.

Z ustaleń wynika, że Edge ładuje zapisane hasła do pamięci w formie plaintext już przy uruchomieniu przeglądarki. Oznacza to, że dane są odszyfrowywane wcześniej, zanim użytkownik faktycznie z nich skorzysta.

Co więcej, hasła pozostają w pamięci procesu przez całą sesję, zamiast być usuwane po użyciu. W praktyce otwiera to możliwość ich odczytu przez złośliwe oprogramowanie lub osobę z odpowiednimi uprawnieniami do systemu, bez konieczności przełamywania zabezpieczeń interfejsu przeglądarki.

Problem głównie w środowiskach firmowych

Największe ryzyko pojawia się w środowiskach współdzielonych – takich jak VDI, serwery terminalowe czy komputery używane przez wielu użytkowników. Dostęp do pamięci jednego procesu może umożliwić przejęcie wielu haseł jednocześnie, co znacząco zwiększa skalę potencjalnego incydentu.

Taki scenariusz może prowadzić do dalszej eskalacji – od przejęcia kont użytkowników, po poruszanie się atakującego w sieci i dostęp do kolejnych zasobów organizacji.

Microsoft: to kompromis, nie podatność

Microsoft odniósł się do sprawy, wskazując, że takie zachowanie nie jest traktowane jako luka bezpieczeństwa, lecz element projektu. Firma argumentuje, że odszyfrowanie danych w pamięci upraszcza i przyspiesza autofill oraz korzystanie z zapisanych danych logowania.

W oficjalnym stanowisku Microsoft podkreśla, że atak wymaga wcześniejszego naruszenia systemu (np. poprzez malware lub dostęp administracyjny), a ochrona powinna koncentrować się na zabezpieczeniu samego urządzenia i systemu operacyjnego.

To podejście wpisuje się w szerszy model bezpieczeństwa, w którym zakłada się, że jeśli atakujący uzyskał dostęp do pamięci procesu, to system i tak jest już skompromitowany.

Nie wszyscy się zgadzają

Część ekspertów krytykuje takie podejście. Wskazują oni, że inne przeglądarki stosują bardziej restrykcyjne mechanizmy, np. odszyfrowując dane tylko w momencie ich użycia i ograniczając czas ich obecności w pamięci.

W efekcie nawet przy częściowym kompromitowaniu systemu trudniej jest pozyskać pełny zestaw zapisanych danych logowania.

Co to oznacza w praktyce

Dla przeciętnego użytkownika ryzyko pozostaje relatywnie niskie, o ile system jest odpowiednio zabezpieczony i wolny od złośliwego oprogramowania. Sytuacja wygląda inaczej w środowiskach o podwyższonych wymaganiach bezpieczeństwa.

W takich przypadkach warto rozważyć korzystanie z dedykowanego menedżera haseł, który oferuje dodatkowe mechanizmy ochrony, takie jak izolacja procesów, uwierzytelnianie sprzętowe czy ograniczony dostęp do odszyfrowanych danych.

Źródło:

Windows Central

Heise