Silver Fox (ValleyRAT) rozszerza działania — Winos 4.0 + HoldingHands RAT uderzają w Japonię i Malezję

Grupa powiązana z rodziną malware Winos 4.0 (ValleyRAT), znana też jako Silver Fox / SwimSnake / Valley Thief, rozszerzyła zasięg ataków poza Chiny i Tajwan.

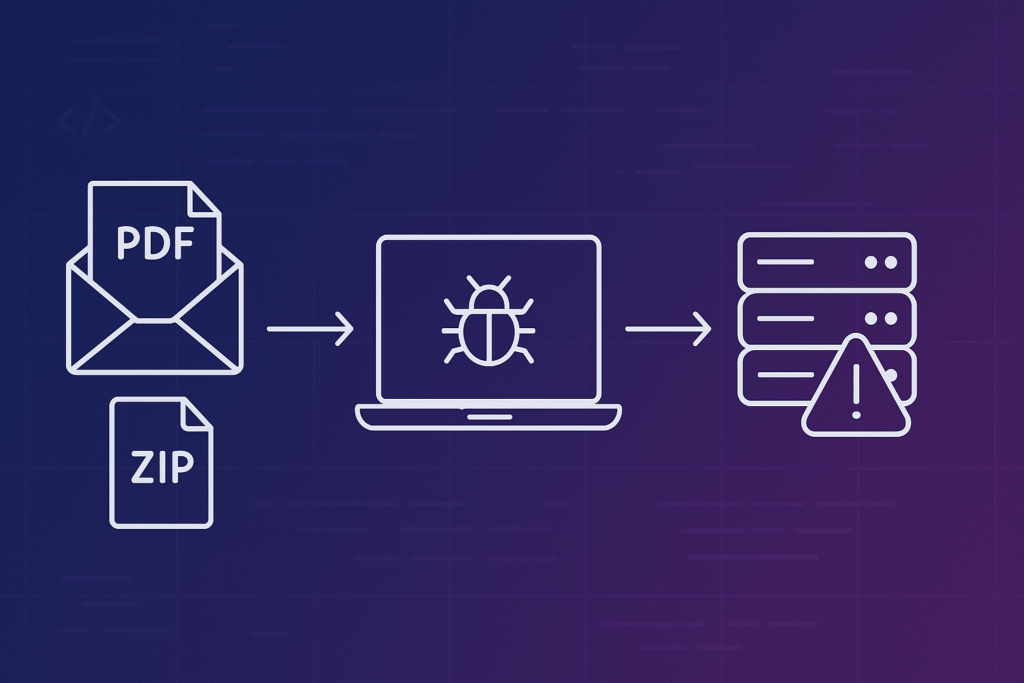

Nowa fala ataków grupy Silver Fox wykorzystuje Winos 4.0 (ValleyRAT) i HoldingHands RAT (Gh0stBins). Atak zaczyna się od spreparowanych wiadomości e-mail z PDF-ami zawierającymi złośliwe linki, podszywającymi się pod dokumenty urzędowe. Kliknięcie prowadzi do pobrania archiwum ZIP, które uruchamia łańcuch: sideloading DLL → loader (shellcode) → wyłączanie AV i eskalacja uprawnień → ładunek końcowy (HoldingHands/Winos). Mechanizmy utrzymywania się obejmują nadużycie Task Scheduler i DLL side-loading (TimeBrokerClient.dll ładowany przez svchost.exe), co utrudnia wykrycie.

Jak działa HoldingHands RAT?

HoldingHands RAT to narzędzie zdalnego dostępu, które:

- zbiera dane z komputera,

- wysyła je do serwera atakujących,

- wykonuje polecenia napastników,

- pobiera dodatkowe ładunki.

Co 60 sekund wysyła sygnał aktywności (heartbeat), a nowa funkcja pozwala zdalnie zmieniać adres serwera C2 przez wpis w rejestrze.

Operation Silk Lure — atak na działy HR

Równolegle trwa kampania Operation Silk Lure, w której przestępcy podszywają się pod kandydatów do pracy, wysyłając do działów HR spreparowane pliki skrótów (.LNK) udające CV. Po uruchomieniu system tworzy zaplanowane zadania i uruchamia plik keytool.exe z biblioteką jli.dll, co prowadzi do infekcji ValleyRAT. Atakujący łączą różne techniki — phishing, fałszywe PDF-y i manipulację wynikami wyszukiwania (SEO poisoning) — by zwiększyć skuteczność i utrudnić wykrycie.

Kogo atakują i co warto wiedzieć

Dotychczas ofiary to firmy i organizacje w sektorach fintech, kryptowalut i tradingu w Chinach; nowe ślady wskazują też na Japonię i Malezję. Zarówno Winos 4.0, jak i HoldingHands wywodzą się z rodziny inspirowanej Gh0st RAT (kod źródłowy wyciekł w 2008 r.), co pokazuje ewolucję wieloetapowych i trudnych do wykrycia kampanii.

Źródła:

The Hacker News