Tycoon 2FA wraca do gry po akcji Europolu i Microsoft. Phishing znów na pełnych obrotach

Międzynarodowa operacja wymierzona w jedną z największych platform phishing-as-a-service nie zatrzymała jej na długo. Według najnowszych ustaleń aktywność Tycoon 2FA wróciła do poziomów sprzed przejęcia domen i działań prawnych.

Platforma phishingowa Tycoon 2FA, działająca w modelu subskrypcyjnym od 2023 roku, umożliwia przestępcom prowadzenie kampanii phishingowych z obejściem mechanizmów MFA. Z raportu CrowdStrike wynika, że mimo marcowej operacji organów ścigania infrastruktura usługi nadal funkcjonuje niemal bez zmian.

330 domen przejętych – efekt krótkotrwały

Na początku marca Europol oraz Microsoft ogłosiły przejęcie 330 aktywnych domen powiązanych z Tycoon 2FA oraz podjęcie działań prawnych wobec osób związanych z platformą. W operację zaangażowane były służby z sześciu państw i kilkanaście firm prywatnych.

Skala zagrożenia była znacząca. W 2025 roku Tycoon 2FA odpowiadał za 62% prób phishingu blokowanych przez Microsoft. Miesięcznie generowano ponad 30 milionów złośliwych wiadomości e-mail, a liczba ofiar globalnie sięgnęła około 96 tysięcy.

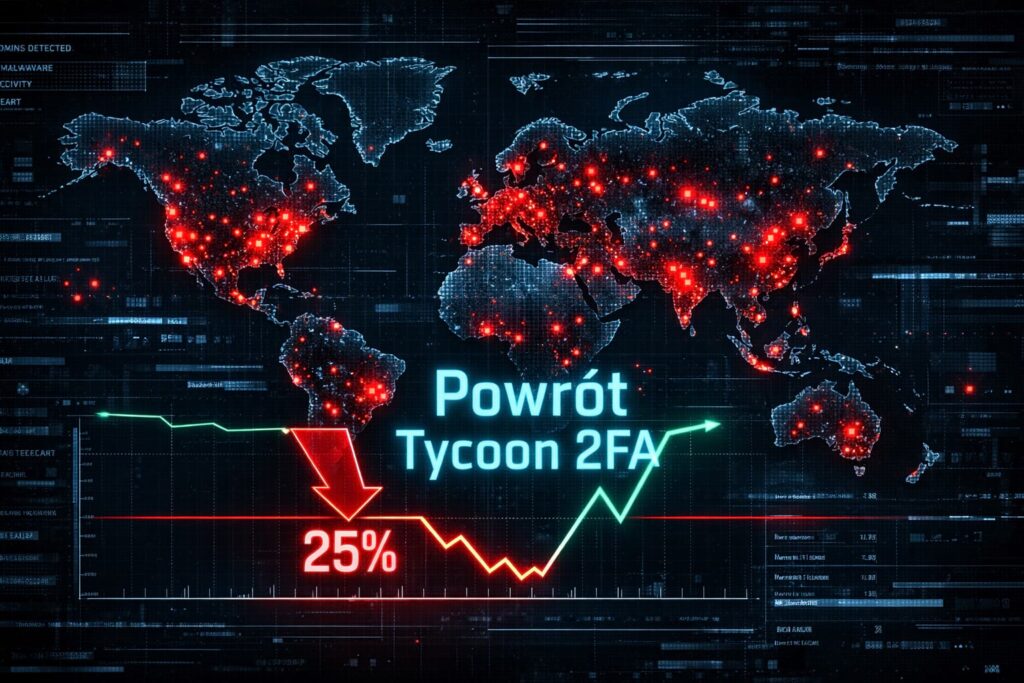

Spadek do 25%, potem szybkie odbicie

Bezpośrednio po operacji, czyli 4 i 5 marca, aktywność platformy spadła do około 25% typowego wolumenu. Jednak według CrowdStrike bardzo szybko wróciła do wcześniejszych poziomów. Wskaźniki kompromitacji środowisk chmurowych ponownie osiągnęły poziomy obserwowane na początku 2026 roku.

Co istotne, TTP operatorów nie uległy zmianie. Nadal wykorzystywane są fałszywe strony CAPTCHA, kradzież ciasteczek sesyjnych po „weryfikacji”, złośliwe pliki JavaScript do ekstrakcji adresów e-mail oraz proxy uwierzytelnień umożliwiające przejęcie sesji bez wywoływania alertów bezpieczeństwa.

BEC, przejęcia kont i phishing w chmurze

W marcu Tycoon 2FA był wykorzystywany m.in. do kampanii business email compromise (BEC), przejmowania wątków e-mailowych, kompromitacji SharePointa oraz dystrybucji złośliwych linków z przejętych kont chmurowych.

CrowdStrike zidentyfikował także nowe adresy IP powiązane z infrastrukturą, które prawdopodobnie zostały pozyskane już po akcji organów ścigania. Część domen używanych od 2025 roku w ogóle nie była objęta przejęciem, co pokazuje, że operacja nie objęła całego ekosystemu usługi.

Realny cios czy tylko opóźnienie?

Analitycy wskazują, że działania Europolu i partnerów prywatnych mogły chwilowo zaburzyć operacje klientów Tycoon 2FA i uderzyć w reputację dostawcy w środowisku cyberprzestępczym. Jednak brak zmiany technik i szybkie odbudowanie wolumenu ataków sugerują, że była to raczej operacyjna przerwa niż trwała neutralizacja zagrożenia.

Z perspektywy obrońców wniosek jest prosty: nawet szeroko zakrojone przejęcia domen nie eliminują modelu PhaaS. Dopóki istnieje popyt i infrastruktura umożliwiająca szybkie odtworzenie operacji, platformy tego typu będą wracać do gry.

Źródło:

Security Week

Crowdstrike